Multi-cluster networking avançado para AKS

Conectividade segura, segmentação e resiliência em ambientes distribuído

Introdução

Adotar AKS multi-cluster resolve problemas de isolamento e escala.

Mas cria um novo desafio: como conectar clusters de forma segura, previsível e resiliente. Sem uma arquitetura de rede clara, ambientes multi-cluster sofrem com:

- Comunicação excessiva entre clusters

- Exposição indevida de serviços

- DNS inconsistente

- Latência inesperada

- Complexidade operacional

- Risco de lateral movement

Networking multi-cluster não é apenas conectividade.

É controle de blast radius, segurança e governança distribuída.

Neste artigo você vai aprender:

- padrões de conectividade entre clusters AKS

- quando usar VNet Peering, Private Link ou Gateway

- segmentação por ambiente e função

- estratégias de DNS multi-cluster

- como evitar armadilhas comuns

- arquitetura recomendada para produção

Por que multi-cluster exige rede avançada

Em um cluster único, comunicação é simples. Em multi-cluster:

- clusters podem estar na mesma região

- podem estar em regiões diferentes

- podem servir funções distintas

- podem ser ativo-ativo

- podem ser ativo-passivo

Cada decisão muda o desenho de rede. Regra prática:

Multi-cluster sem design de rede explícito vira uma malha descontrolada.

Padrões de conectividade entre clusters

Existem quatro padrões principais.

1. VNet Peering direto

Clusters em VNets diferentes conectados via Peering.

Quando usar

- Mesma região

- Tráfego frequente

- Baixa latência necessária

Benefícios

- Simples

- Baixo overhead

- Latência mínima

Riscos

- Conectividade excessiva

- Difícil segmentar tráfego

- Pode virar full mesh desorganizada

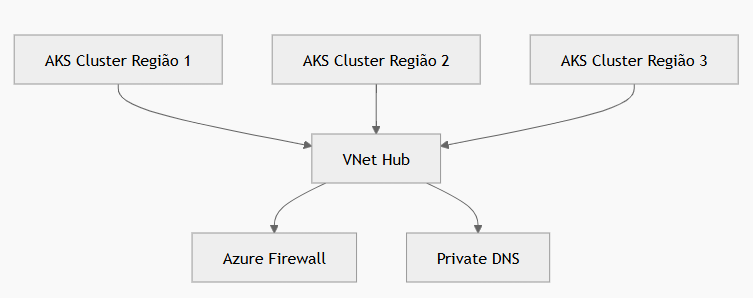

2. Hub-and-Spoke

Clusters conectados a uma VNet Hub central.

Hub contém:

- Firewall

- DNS

- Inspeção de tráfego

- NAT

- Controle de saída

Quando usar

- Múltiplos clusters

- Necessidade de inspeção

- Ambientes regulados

Benefícios

- Controle centralizado

- Segmentação clara

- Segurança consistente

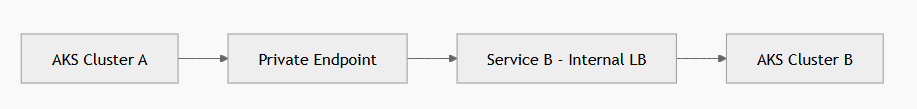

3. Private Link entre clusters

Em vez de conectar redes inteiras, expõe apenas serviços específicos. Cluster A consome serviço do Cluster B via Private Endpoint.

Quando usar

- Isolamento forte

- Acesso limitado

- Multi-tenant

- Ambientes com compliance rígido

Benefícios

- Menor superfície de ataque

- Isolamento real

- Sem peering amplo

4. Gateway-based connectivity

Uso de:

- VPN Gateway

- ExpressRoute

- NVA

- Azure Virtual WAN

Mais comum quando há integração com:

- On-premises

- Outras clouds

- Redes corporativas globais

Diagrama: Hub and Spoke Multi-Cluster

Segmentação entre clusters

Um erro comum é permitir comunicação irrestrita. Boa prática:

- Separar VNets por função

- Aplicar NSGs específicos

- Isar Network Policies dentro do cluster

- Limitar comunicação inter-cluster

Pergunta importante:

Esse cluster realmente precisa falar com aquele outro?\

DNS multi-cluster

DNS mal projetado gera caos. Boas práticas:

- Usar Private DNS Zones

- Definir naming padrão por região

- Evitar dependência de IP fixo

- Padronizar FQDN por ambiente

Exemplo:

- model.api.prod.westeurope.internal

- model.api.prod.eastus.internal

Front Door pode resolver para backend correto.

Multi-região e conectividade global

Quando clusters estão em regiões diferentes:

- VNet Peering global pode ser usado

- Latência inter-região deve ser medida

- Failover deve ser automático

- Tráfego east-west deve ser mínimo

Regra prática:

Multi-região não significa tráfego constante entre regiões.

Segurança e controle de blast radius

Networking multi-cluster deve priorizar:

- Mínimo acesso necessário

- Isolamento por ambiente

- Inspeção de tráfego sensível

- Logs centralizados

Blast radius controlado significa:

- Falha em um cluster não impacta outro

- Comprometimento não se propaga

- Erro de configuração não se espalha

Comunicação entre serviços específicos

Em vez de abrir rede inteira:

Use:

- Internal Load Balancer

- Private Endpoint

- Ingress privado

- Service Mesh com mTLS

Service Mesh ajuda quando:

- Há comunicação frequente entre clusters

- Controle de tráfego é necessário

- Observabilidade L7 é crítica

Diagrama: Private Link entre Clusters

Impacto financeiro do networking

Decisões de rede afetam custo.

- Tráfego inter-região é cobrado

- Inspeção via firewall tem custo

- Virtual WAN adiciona overhead

- Logs centralizados aumentam ingestão

Boa arquitetura evita tráfego desnecessário.

Armadilhas comuns

- Full mesh entre clusters

- Exposição pública temporária que vira permanente

- DNS inconsistente

- Ausência de políticas internas

- Não medir latência inter-região

Conclusão

Multi-cluster networking avançado não é apenas conectividade.

É:

- Segurança

- Isolamento

- Previsibilidade

- Resiliência

- Governança

Arquiteturas maduras de AKS multi-cluster no Azure:

- Evitam full mesh

- Usam hub-and-spoke quando necessário

- Aplicam Private Link para isolamento

- Controlam blast radius

- medem latência real

Networking é o que transforma multi-cluster de solução elegante em arquitetura robusta.