Avaliando riscos com Microsoft Defender for Cloud: como priorizar recomendações de segurança no Azure

Introdução

Com a crescente complexidade dos ambientes em nuvem, priorizar ações de segurança tornou-se tão importante quanto implementá-las. O Microsoft Defender for Cloud é a plataforma nativa do Azure para gestão de postura de segurança (CSPM), detecção de ameaças (CWPP), automação e governança de segurança.

Neste artigo, vamos explorar como usar o Defender for Cloud para:

- Avaliar a postura de segurança de ambientes Azure e multi-cloud

- Entender e priorizar recomendações de segurança

- Usar o Secure Score como métrica contínua de melhoria

- Automatizar correções com políticas, playbooks e integração com Azure Arc

O que é o Microsoft Defender for Cloud?

O Defender for Cloud é um serviço nativo do Azure que monitora, avalia e recomenda melhorias de segurança em:

- Recursos do Azure (VMs, redes, storage, PaaS)

- Ambientes multi-cloud (AWS, GCP via conectores nativos)

- Ambientes on-premises (com Azure Arc)

🔗 Documentação oficial

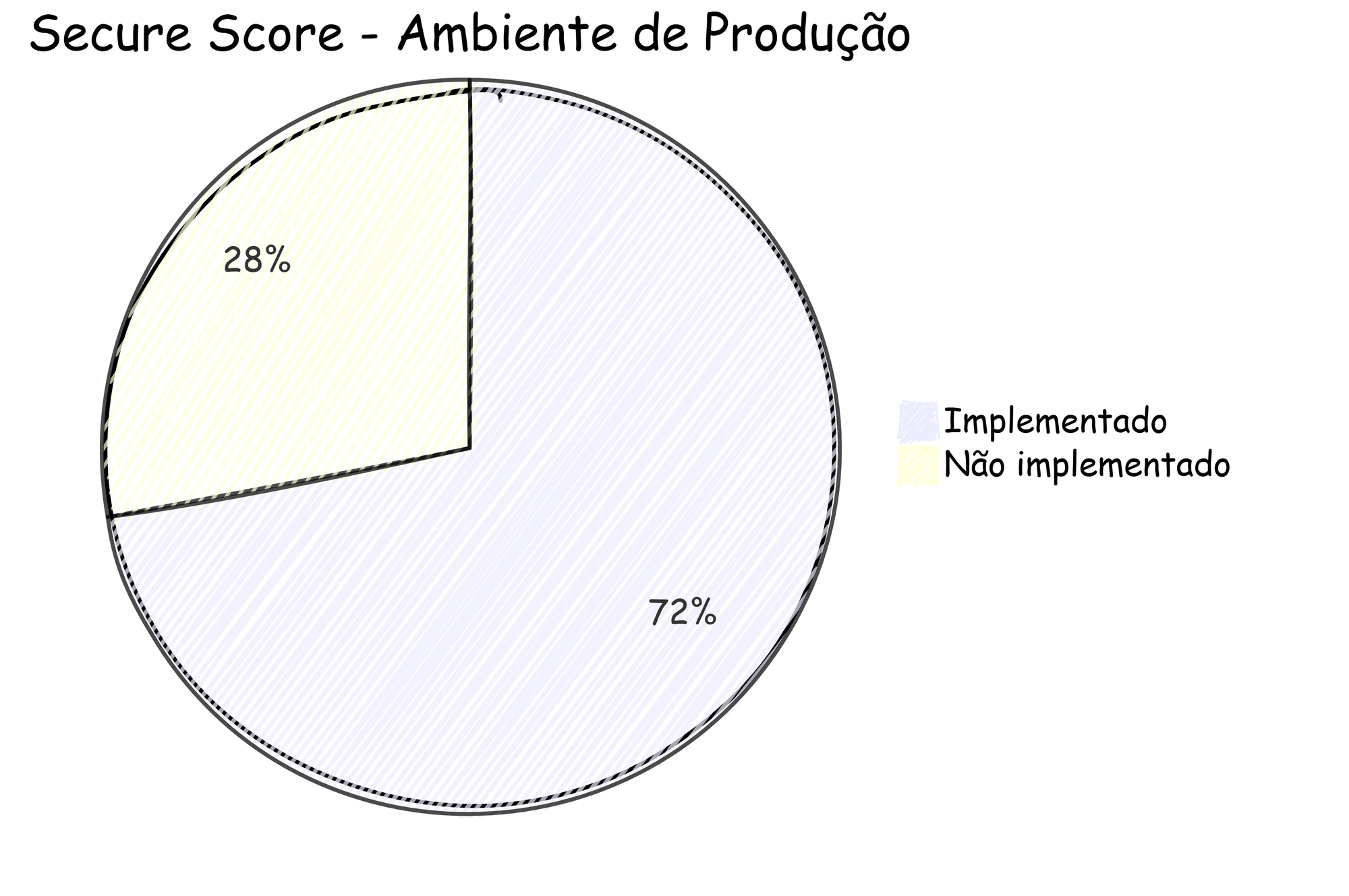

Avaliação contínua com o Secure Score

O Secure Score é um indicador de postura de segurança geral do seu ambiente, medido de 0 a 100%, baseado em recomendações implementadas ou não.

Exemplo de visualização:

Cada ação de melhoria contribui com pontos, ponderados por:

- Severidade do risco

- Impacto no ambiente

- Facilidade de correção

Como priorizar recomendações

Etapas práticas:

- Acesse Defender for Cloud > Recommendations

- Ordene por Severity (High, Medium, Low)

- Use os filtros por ambiente, tipo de recurso ou tags

- Priorize ações que:

- Reduzem exposição (ex: portas abertas, storage público)

- Corrigem falhas de identidade (ex: ausência de MFA, roles amplas)

- Ativam proteções (ex: backups, firewall, logs)

Exemplo de recomendações críticas:

| Recomendação | Tipo | Impacto |

|---|---|---|

| Storage com acesso público | Exposição de dados | Alta |

| VMs sem endpoint de backup | Recuperação de desastre | Alta |

| Subnets sem NSG aplicado | Acesso irrestrito | Alta |

| Key Vault sem firewall | Acesso global ao cofre | Alta |

Correção com automação e políticas

Você pode corrigir vulnerabilidades de forma automatizada com:

- Quick Fix (ações sugeridas diretamente no Defender for Cloud)

- Azure Policy com deployIfNotExists

- Playbooks com Logic Apps

- Workbooks para acompanhamento visual

Exemplo de política para forçar NSG em subnets:

{

"if": {

"field": "type",

"equals": "Microsoft.Network/virtualNetworks/subnets"

},

"then": {

"effect": "deployIfNotExists",

"details": {

"type": "Microsoft.Network/networkSecurityGroups",

"roleDefinitionIds": ["/..."],

"deployment": {

"properties": {

"mode": "incremental",

"template": { ... }

}

}

}

}

}DeployIfNotExists – Azure Policy

Integração com ambientes híbridos e multi-cloud

Com o uso de Azure Arc, é possível trazer servidores físicos, VMs em outros provedores e até clusters Kubernetes para dentro do Defender for Cloud.

- Instale o agente Azure Connected Machine

- Ative o plano de proteção desejado

- As recomendações passam a incluir seus workloads externos

🔗 Defender for Servers com Azure Arc

📈 Visualização e relatórios

Use Azure Workbooks e Export to CSV/Power BI para:

- Dashboards executivos com Secure Score por subscription

- Relatórios de conformidade (ISO, CIS, NIST)

- Análises históricas de melhorias aplicadas

🔗 Modelos de Workbooks para Defender

🎯 Boas práticas

| Prática | Benefício |

|---|---|

| Agir com base nas recomendações críticas primeiro | Redução de riscos reais |

| Usar Tags e filtros para segmentar ações por time/projeto | Governança eficiente |

| Automatizar correções sempre que possível | Ação em escala |

| Integrar ambientes híbridos com Azure Arc | Segurança unificada |

| Revisar Secure Score semanalmente | Melhoria contínua |

✅ Conclusão

O Microsoft Defender for Cloud não é apenas uma ferramenta de alerta, mas uma plataforma completa de postura e resposta de segurança em nuvem. Usando recomendações priorizadas, Secure Score, automação com políticas e integração com ambientes híbridos, é possível construir um ambiente resiliente, auditável e em conformidade.